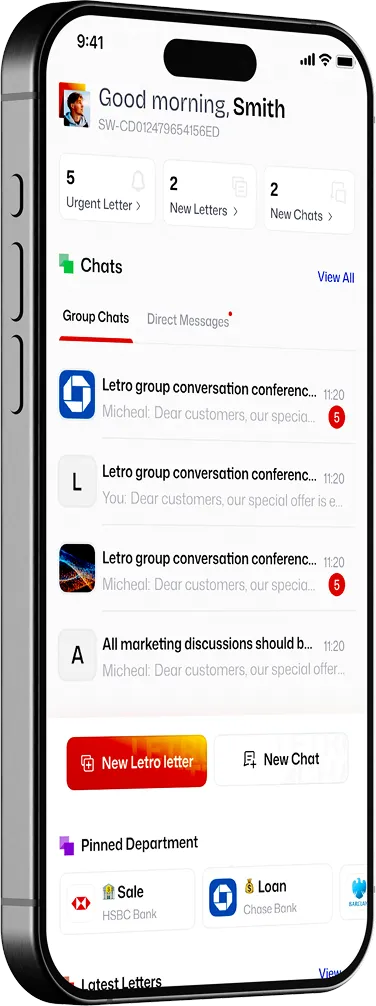

بنية Letro:

شرح مبسّط

منصة مراسلات رسمية للجوال والكمبيوتر، مبنية على تشفير طرف-لطرف قوي ونهج بلا وسيط.

الهدف: تواصل مباشر وآمن بدون ما تفرّط بملكية بياناتك ولا بخصوصيتك.

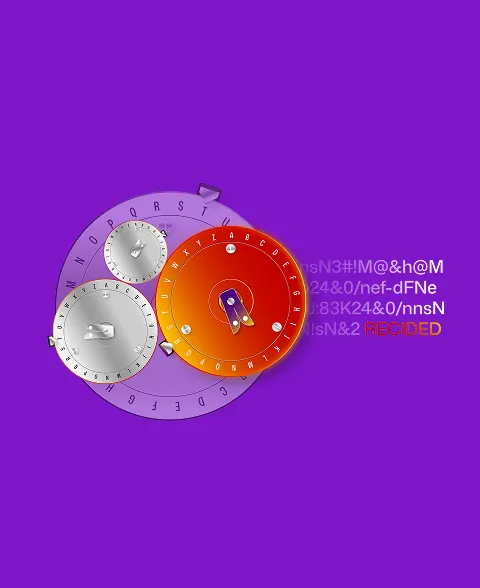

تواصل مشفّر من الطرف للطرف

فقط انت والطرف المقصود تشوفون المحتوى. لا مزوّد خدمة ولا أي طرف ثالث يقدر يعترض أو يفك التشفير.

How It Works

تشفير

الرسائل والملفات تنشفّر على جهاز المرسِل قبل لا تطلع من التطبيق.

إرسال آمن

تنتقل كبيانات مشفّرة عبر الإنترنت.

فك التشفي

ينفك التشفير على جهاز المستلِم.

تحقّق

نتأكد من السلامة والأصالة—مثل التوقيع الرقمي—عشان ما يصير أي عبث بالطريق.

ليش يهم؟

خصوصية مضمونة

من بياناتك الشخصية لين سجلات المؤسسة—كلها تظل سرية.

Tamper Evidence

أي محاولة تعديل تنفضح فورًا.

امتثال جاهز

تشفير يسهّل الالتزام بتشريعات مثل GDPR.

Verifiable Identities

نقاط أقل ممكن تُستهدف.

Security Is the Starting Point

تضمن E2EE أن تظل معلوماتك الحساسة - بدءًا من البيانات الشخصية إلى السجلات المؤسسية - سرية.

الأساس الأمني

Signal

بنينا على بروتوكول Signal المعروف بقوته. يعطيك سرّية أمامية، إدارة مفاتيح ممتازة، وخيارات تحمي حتى لو صار اختراق لاحقًا.

أبرز الميزات

Built-In End-to-End Encryption

Federation by Design

مفاتيح الجلسات مؤقتة.

Open Standard APIs

Kyber (KEM) مقاوم لهجمات الكمّ.

Self-Hosting & Private Cloud

يحمي لو أحد سجّل الرسائل وبعدين اخترق طرف من الأطراف.

Reduced Vendor Lock-In

توثيق الرسائل ويقلّل الادعاءات الكاذبة بالانتحال.

Secure Group Collaboration

الخدمة ما تحتفظ بعضويتك ولا عناوين مجموعاتك.

Sovereign Data Residency and Deployment Control

ما نعتمد على جهة مركزية عشان نثق بالبيانات. التحقق مستقل والجميع يقدر يتأكد بنفسه.

مفاتيح بيدك

مفاتيح بيدك

إنت تملك مفاتيحك الخاصة وتتحكّم بالوصول لبياناتك.

بدون وصاية مركزية

Letro ممرّ فقط—ما نخزّن مفاتيحك ولا نقدر نفك اتصالاتك.

أصل البيانات وسلامتها

سجلات تدقيق ما تنمسح

لكل تواصل إثبات تشفيري يبيّن المصدر والتاريخ.

تواقيع رقمية وأثر للعبث

أي تعديل ينعلَم فورًا وتبقى سلسلة الثقة محفوظة.

أصالة البيانات وسلامتها

تواقيع التشفير

يتم توقيع كل رسالة وملف، مما يضمن عدم العبث بالمحتوى دون اكتشافه.

التلاعب واضح

في حالة حدوث أي تعديلات، يتم وضع علامة عليها على الفور، مع الحفاظ على سلسلة الثقة لجميع الأطراف في المحادثة أو المعاملة.

Enterprise Governance and Access Control

نوفّر تواصل يناسب الهياكل التنظيمية وصلاحيات الأدوار ومسارات عمل معقّدة—وكلّه تحت تشفير طرف-لطرف.

1. هيكلة واضحة

مفاتيح عند المستخدم، ولا جهة مركزية تمسكها.

2. أذونات بحسب الدورRole-Based Access Control

نتحكّم بمَن يقرأ ومَن يعدّل—سرية ومسؤولية.

3. مسارات عمل ذكيةApproval and Escalation Workflows

موافقات تلقائية، تصعيد، وسجلات تدقيق (وقوالب جاهزة).

4. تكامل سلسGovernance Without Breaking Security

التشفير يتم على الجهاز من أوّل ما تنشئ البيانات لين تكتمل—محمي ومضاد للعبث طول السكة.

Discuss Your Deployment Model

نزّل التطبيق وابدأ محادثة آمنة طرف-لطرف.