نخلّي التواصل الرسمي موثوق… وجميل بعد.

رسالة ليترو

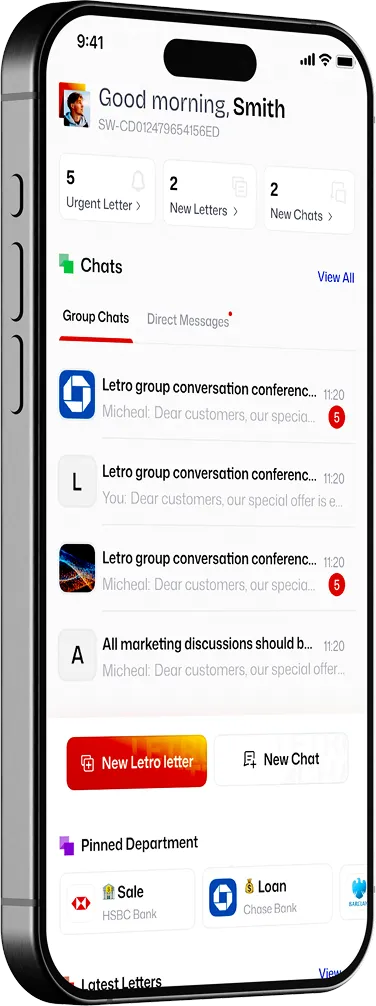

Run Letro in the environment that matches your security model: from controlled cloud deployments to infrastructure you manage yourself.

الهوية الرقمية

يبسط KYC من خلال مسح جواز السفر ويثبت الهوية، مما يضمن خصوصية المستخدم باستخدام PostNumber.

تخصيص الأعمال

الأدوار وإدارة الوصول، العمليات التجارية المخصصة، قوالب الاتصالات

بنية قابلة للتشغيل المتبادل (Web2 وWeb3)

تخزين البراهين في Blockchain (إثبات الحروف والهويات والإجراءات) والتكامل مع CRMs و ERPs والبرامج القديمة.

الامتثال: SOC2 - HIPPA - ISO27001

أمان على مستوى المؤسسات، مما يضمن حماية البيانات والامتثال من الدرجة الأولى

Enterprise Governance and Access Control

Security does not stop at encryption. Letro also provides organisation-aware controls for roles, approvals, and policy-driven workflows.

1. Organization-Aware Structure

Model communications around departments, legal entities, teams, and external counterparts. This makes Letro a perfect secure Slack alternative with video and voice call.

2. Role-Based Access Control

Define who can view, send, approve, escalate, or administer communications.

3. Approval and Escalation Workflows

Support templates, review steps, escalation paths, and audit-friendly process design.

4. Governance Without Breaking Security

Keep enterprise controls around the workflow while preserving end-to-end protection for message content.

Enterprise Governance and Access Control

Security does not stop at encryption. Letro also provides organisation-aware controls for roles, approvals, and policy-driven workflows.

1. Organization-Aware Structure

Model communications around departments, legal entities, teams, and external counterparts. This makes Letro a perfect secure Slack alternative with video and voice call.

2. Role-Based Access Control

Define who can view, send, approve, escalate, or administer communications.

3. Approval and Escalation Workflows

Support templates, review steps, escalation paths, and audit-friendly process design.

4. Governance Without Breaking Security

Keep enterprise controls around the workflow while preserving end-to-end protection for message content.

Deploy Letro on infrastructure dedicated to your organisation — in a private cloud, on-premise, or in isolated / air-gapped environments where higher assurance is required.

The deployment is easy, fast and affordable.

With private sovereignty, no one has access to your data and you are in control.

بريد

- بطيء

- تتبّع يدوي

- وصول محدود

- مشاكل أمن

- يضرّ بالبيئة

إيميل

- بطيء

- تتبّع يدوي

- وصول محدود

- تحديات أمن

- ما هو صديق للبيئة

برامج الشات

- فوري بس غير رسمي

- رسائل واجد تشتّت

- تكامل ضعيف مع الجهات

- زحمة رسائل مُربكة

- تكامل ضعيف مع المؤسسات

- تواصل رسمي مخصّص

- يوصل للشخص الصح

- قوالب وأدوات

- اعتراف مؤسسي

من البداية مركّزين على الخصوصية والأمان. تشفير متقدّم + تصميم يخدم المستخدم = حل متطوّر للتواصل المهم.

تشفير طرف-لطرف

تواصل آمن وخاص.

يعتمد Signal™

تقنية مجرَّبة وموثوقة.

Trustless

ما نعتمد على جهة مركزية.

جاهز للمؤسسات

هياكل وصلاحيات ومسارات عمل متخصّصة.

منصّة آمنة للجهات اللي تتعامل مع بيانات حسّاسة.

الصحة

- تواصل طبي

- مواعيد

- مستندات صحية

البنوك

- كشوف رسمية

- مراسلات القروض

- تنبيهات حساب

الحكومة

- مستندات رسمية

- طلبات خدمات

- إشعارات مواطنين

التعليم

- قبول

- مراسلات أكاديمية

- وثائق علاج/إرشاد

الدليل موجود في البروتوكول:

غالبًا ما يرى الفلاسفة الهوية على أنها سائلة - تتشكل من خلال التجربة الشخصية - بينما تعاملها المؤسسات على أنها ثابتة ومرتكزة على المستندات أو قواعد البيانات. ولكن على الرغم من هذه الآراء المتناقضة، كانت الهوية دائمًا بالغة الأهمية لأنها تحدد الوصول. سواء كنا نتحدث عن الملكية أو الفرص أو الانتماء المجتمعي، فإن الهوية هي المفتاح الذي يمنح الدخول أو يرفضه.

ما هو دليل المعرفة الصفرية؟

أحد المبادئ الأساسية لـ Web3، الشفافية، يمكن أن يكون أيضًا أحد أكبر عيوبه. لا أحد يريد أن تكون جميع أنشطته عبر الإنترنت، من المعاملات المالية إلى بيانات الهوية الشخصية، متاحة للجمهور ليراها أي شخص. من أجل توسيع نطاق سلاسل البلوكشين وزيادة إمكانية الوصول إليها، يجب أن تكون الخصوصية أولوية.

براهين المعرفة الصفرية

أحد المبادئ الأساسية لـ Web3، الشفافية، يمكن أن يكون أيضًا أحد أكبر عيوبه. لا أحد يريد أن تكون جميع أنشطته عبر الإنترنت، من المعاملات المالية إلى بيانات الهوية الشخصية، متاحة للجمهور ليراها أي شخص. من أجل توسيع نطاق سلاسل البلوكشين وزيادة إمكانية الوصول إليها، يجب أن تكون الخصوصية أولوية.

Discuss Your Deployment Model

نزّل التطبيق وابدأ محادثة آمنة طرف-لطرف.